Piccole e medie imprese dovrebbero affidarsi a figure esperte nella cyber-security ma è difficile trovarne di serie. Oppure possono formare un dipendente, anche presso terzi, cosi da avere a disposizione una persona preparata che fa gli interessi dell’impresa. Dai sensibili e chat aziendali non sono inviolabili.

Negli ultimi anni le nuove tecnologie sono entrate con prepotenza in ogni attività umana, sconvolgendola. Non poteva mancare alle sue grinfie l’economia e con essa le PMI (Piccole Medie Imprese). In questa trasformazione quest’ultime, per rimanere sul mercato e crescere economicamente, hanno dovuto adottare strumenti sempre più innovativi e all’altezza delle mutate condizioni.

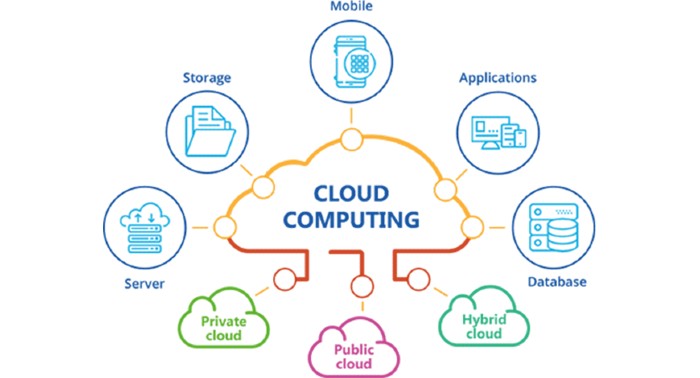

Ad esempio i servizi di cloud computing per la gestione di tutto il processo economico dell’azienda. Questa tecnologia è un erogatore di servizi (archiviazione, elaborazione o trasmissione dati) offerti da un fornitore ad un cliente finale attraverso il web.

Sono previsti, per questo processo, tre fattori distinti:

- fornitore di servizi: servizi di server virtuali, archiviazione e applicazione completi, secondo un modello Pay Per Use (PPU), ovvero l’utilizzo di un servizio attraverso l’utilizzo del cliente;

- cliente amministratore: sceglie i servizi del fornitore, aggiungendovi spesso un valore aggiunto, come ad esempio applicazioni software;

- cliente finale: utilizza i servizi configurati dall’amministratore.

Secondo una ricerca condotta da Kaspersky Lab, azienda produttrice di sistemi di protezione e sicurezza dei computer, i 2/3 delle PMI con meno 250 dipendenti, sta adoperando applicazioni aziendali as-a-service, ovvero presentati ad un cliente interno od esterno come un servizio.

Indubbiamente le tecnologie cloud rappresentano un’opportunità per migliorare il proprio business, gestire in modo più efficiente ed efficace la produzione e di ridurre le spese.

Il 50% delle aziende con meno di 50 dipendenti (piccole e micro imprese) ed il 40% di quelle che hanno un numero di dipendenti variabile tra i 50 e i 249 (medie imprese), hanno, altresì, personale che lavora fuori ufficio ed ha bisogno di accedere ai dati ed alle applicazioni via cloud. Quest’ultimi, infatti, sono in crescita, come lo è tutto il meccanismo di business.

C’è da sottolineare, però, l’altra faccia della medaglia. Ovvero senza le adeguate misure di cyber security, questi sistemi possono condurre alla perdita di controllo sulla sicurezza delle applicazioni usate all’interno dell’impresa e sui dati dei clienti.

Infatti le infrastrutture di Information Technology (IT) stanno sempre di più diffondendo i loro servizi e applicazioni, ma spesso non riescono a fornire adeguati livelli di controllo. Stando ai dati che ci sono stati forniti da Kaspersky Lab, il 66% delle aziende con 1-149 dipendenti, manifesta molta difficoltà a gestire queste infrastrutture eterogenee.

Questo succede anche perché le aziende non sempre hanno a disposizione al loro interno adeguate competenze per affrontare questa sfida. Ciò è confermato dai dati: il 14% delle aziende da 50 a 249 dipendenti delega la gestione della sicurezza a figure che non sono veri specialisti.

Questo orientamento può causare rischi seri per la sicurezza informatica delle aziende, perché la protezione dei dati sia dell’impresa che dei clienti è un aspetto fondamentale per chi usa il cloud. In queste realtà aziendali medio-piccole, spesso, non si fanno attente valutazioni del fenomeno perché l’attenzione complessiva è tutta concentrata sullo sviluppo del business aziendale.

Si deve tenere conto, invece, che le perdite dei dati potrebbero provocare danni di varia natura. Ad esempio, di reputazione alla società, nonché perdite economiche frutto di possibili contenziosi. Gli esperti del settore invitano le micro, piccole e medie imprese, a dotarsi di un professionista per la protezione dei dati da un attacco hacker.

In base alle dimensioni dell’impresa si può formare un dipendente che si occupi in esclusiva solo di questo compito o affidarsi ad un competente esterno che offra la propria esperienza all’impresa. In un modo o nell’altro va bene avere la testa tra le nuvole ma bisogna stare attenti alle correnti d’aria. Così è se vi pare.